瑞星网络攻击报告:黑客组织TA505近期网络攻击分析(2)

时间:2019-04-30 15:45 来源:国际新闻网 作者:青一哥 点击:次

获取当前工作组信息,判断是否为WORKGROUP或者workgroup。

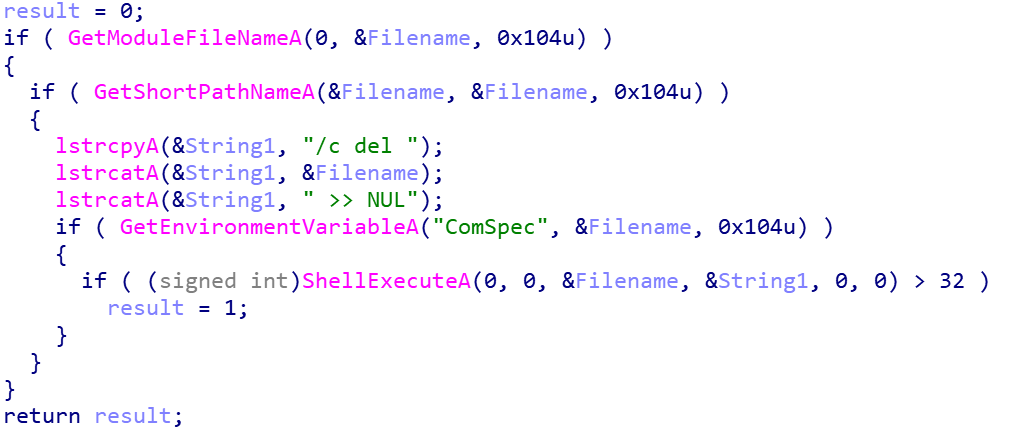

图:判断计算机工作组信息 如果是WORKGROUP或者workgroup,则不执行后面的恶意功能,自删除。

图:排除个人用户 个人用户系统正常工作组的默认设置就是WORKGROUP,不会执行后面的恶意代码,因此可以判断,攻击者主要针对企业进行攻击。

图:个人用户默认是WORKGROUP 联网下载dns2.dat,此文件是加密的木马程序。

图:下载加密的木马 使用key解密下载的文件,并写入到wsus.exe。

图:使用硬编码的key解密

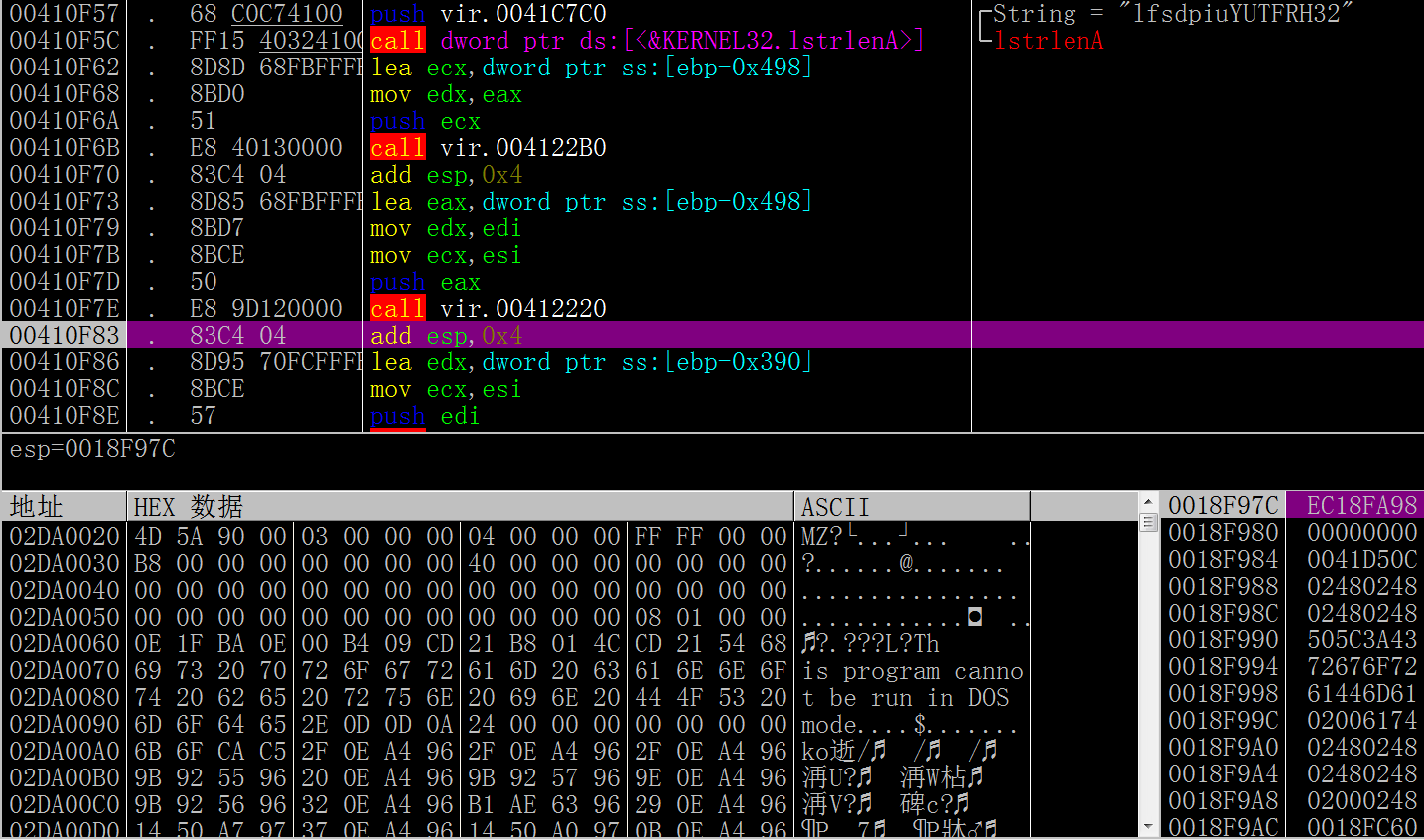

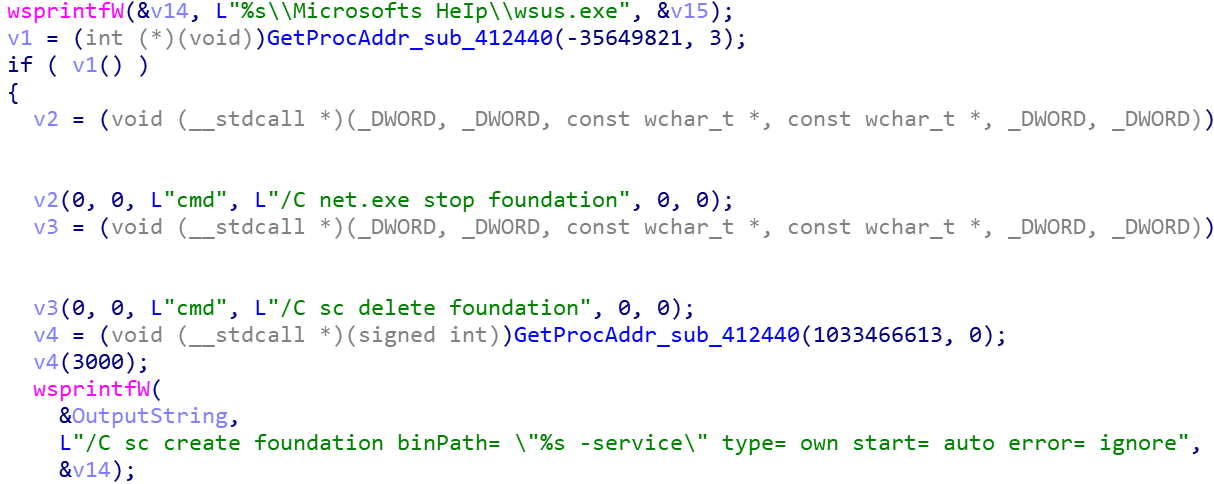

图:解密出的PE文件 将解密后的程序wsus.exe创建为服务。

图:创建为服务启动 wsus.exe运行之后,检测是否存在以下安全软件进程,如果存在则立即退出。

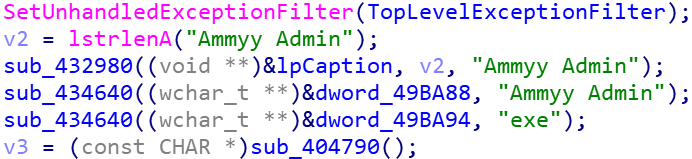

图:检测到指定进程,则退出自身 通过分析发现此木马就是远控木马FlawedAmmyy。 Ammyy Admin是一个正规的计算机远程操作软件,Ammyy Admin V3 版本出现过一次源代码泄露事件,攻击者根据泄露的源代码,修改成了远控木马 FlawedAmmyy。

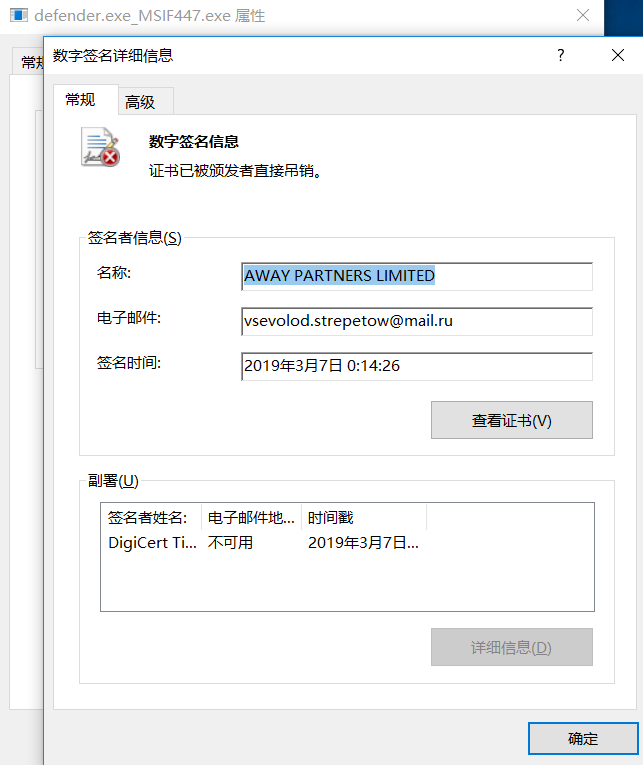

图:木马信息 FlawedAmmyy远控木马功能成熟,可以完全控制中毒计算机,如远程控制桌面、远程窃取文件、监听语音等。攻击者通过控制中毒计算机获取到有用的信息后,进一步实施其它犯罪行为。 三、关联分析 攻击者通过钓鱼邮件最终投放了一个远控木马,目的是为了远程控制受害者机器窃取信息。瑞星安全专家通过分析木马样本和攻击手法,关联到了一个知名的网络攻击组织TA505。 1、使用了同样的数字签名 TA505攻击组织的木马曾使用名为AWAY PARTNERS LIMITED的数字签名,新版本下载者仍然使用此数字签名。

图:木马使用的数字签名 2、都使用了exetomsi的技术手法 TA505组织曾使用过exetomsi将exe程序打包为msi安装包,伪装系统程序,逃避查杀。 3、投递的都是FlawedAmmyy木马 TA505攻击组织曾投递过Dridex、Trickbot等木马,从2018年开始逐步转向使用FlawedAmmyy木马。 4、解密后的木马文件都命名为wsus.exe 解密后FlawedAmmyy木马会命名为wsus.exe 伪装系统升级程序,2018年国外厂商报道的TA505历史攻击行动中,攻击者也是将下载解密后的FlawedAmmyy木马命名为此名称。 5、木马注册的服务名都为foundation 植入的木马会作为服务持久驻留,开机自启动。服务名称命名为foundation,2018年国外厂商报道的TA505历史攻击行动中,攻击者也是使用的此名称作为服务名。 通过以上信息基本可以确定,这些钓鱼邮件是TA505攻击组织的新一轮网络攻击。 四、防御措施 一、不打开可疑邮件,不下载可疑附件。 此类攻击最开始的入口通常都是钓鱼邮件,钓鱼邮件非常具有迷惑性,因此需要用户提高警惕,企业更是要加强员工网络安全意识的培训。 二、部署网络安全态势感知、预警系统等网关安全产品。 网关安全产品可利用威胁情报追溯威胁行为轨迹,帮助用户进行威胁行为分析、定位威胁源和目的,追溯攻击的手段和路径,从源头解决网络威胁,最大范围内发现被攻击的节点,帮助企业更快响应和处理。 三、安装有效的杀毒软件,拦截查杀恶意文档和木马病毒。 杀毒软件可拦截恶意文档和木马病毒,如果用户不小心下载了恶意文档,杀毒软件可拦截查杀,阻止病毒运行,保护用户的终端安全。 IOC MD5 14C1F291C3A9DF2951E088B9A30C4D93 F78AA1A500658962D802DBE8E3628F01 B081540631820897AFE9A77C12B5646E E87730BF6C1CD3080BCE38D1B928B258 30B4E109CAAEBAB50007872085E8D208 496538CA26CB7B9BB4791ABD9919D9E7 IP 167.179.86.255 202.168.153.228 45.32.25.30 URL hxxp://167.xxx.xxx.255/rb hxxp://202.xxx.xxx.228/prt1 hxxp://167.xxx.xxx.255/dns1.dat hxxp://45.xxx.xxx.30/rb2 hxxp://45.xxx.xxx.30/prt2 hxxp://45.xxx.xxx.30/dns2.dat hxxp://202.xxx.xxx.228/rb3 hxxp://202.xxx.xxx.228/prt3 hxxp://202.xxx.xxx.228/dns3.dat 参考链接 1、https://www.proofpoint.com/us/threat-insight/post/threat-actor-profile-ta505-dridex-globeimposter 2、https://www.proofpoint.com/us/threat-insight/post/leaked-ammyy-admin-source-code-turned-malware (责任编辑:admin) |